-

史宾格安全及隐私合规平台3分钟完成一周工作量 更快实现隐私合规

-

IP信誉查询多因子计算,多维度画像

-

智能数据安全网关为企业数据安全治理提供一体化数据安全解决方案

-

4网址安全检测

-

5SMS短信内容安全

-

6百度漏洞扫描

-

7爬虫流量识别

-

8百度AI多人体温检测

-

9工业大脑解决方案

-

10APP安全解决方案

-

11企业人员安全意识解决方案

-

12安全OTA

-

13大模型安全解决方案

-

14安全知识图谱

-

15智能安全运营中心AISOC

热门主题

发现并协助修复数十处机密计算框架漏洞,百度安全获谷歌、微软致谢

2020-12-07 17:11:0812266人阅读

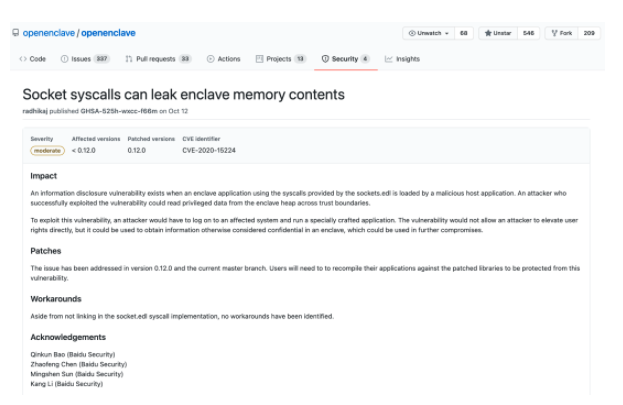

微软于 2017 年 10 月发布其机密计算开源项目 — Open Enclave SDK,旨在为 Enclave 应用程序(Intel SGX 和 TrustZone)的开发者提供统一的 TEE 抽象接口,屏蔽不同 TEE 硬件平台的接口差异。2020 年 9 月,Azure 云正式发布基于 Intel SGX 的 DCsv2 虚拟机产品,为正在 Azure 云中使用的数据和代码提供保护。

谷歌于 2018 年 4 月发布其机密计算开源项目 — Asylo,为 Enclave 应用程序统一提供开放灵活的开发框架。2020 年 7 月,谷歌云发布基于 AMD SEV 的机密计算虚拟机,保护客户在云端的敏感数据,确保数据处理过程中的安全性。

CVE-2020-8904 是存在于 Google Asylo 框架中的任意写 Enclave 内存漏洞, 可以被攻击者远程用于篡改 Enclave 应用密钥等敏感信息;

CVE-2020-8905 是存在于 Google Asylo 框架中的堆栈越界读漏洞,可以泄漏任意长度 Enclave 应用中的敏感信息;

CVE-2020-15244 是存在于 Microsoft Open Enclave SDK 框架中的堆栈越界读漏洞,可以泄漏任意长度 Enclave 应用中的敏感信息;

CVE-2020-16966 是存在于 Microsoft Open Enclave SDK 框架中的任意代码执行漏洞,可以绕过 Enclave ECall Gateway,直接跳转至 Enclave 应用中任意代码地址,进而泄漏、修改应用中的任意数据