-

史宾格安全及隐私合规平台3分钟完成一周工作量 更快实现隐私合规

-

IP信誉查询多因子计算,多维度画像

-

智能数据安全网关为企业数据安全治理提供一体化数据安全解决方案

-

4网址安全检测

-

5SMS短信内容安全

-

6百度漏洞扫描

-

7爬虫流量识别

-

8百度AI多人体温检测

-

9工业大脑解决方案

-

10APP安全解决方案

-

11企业人员安全意识解决方案

-

12安全OTA

-

13大模型安全解决方案

-

14安全知识图谱

-

15智能安全运营中心AISOC

热门主题

大规模的Meris僵尸网络嵌入来自REvil的勒索软件注释

2022-03-10 14:22:0516843人阅读

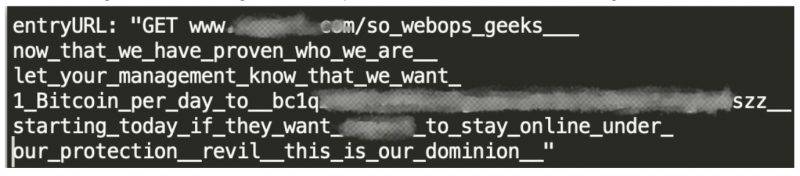

“嘿,webop极客们,你们就要死了。”一个声称是REvil勒索软件团伙留下的便条,这张纸条以字符串的形式嵌入到攻击本身的URL中,以满足勒索要求。

Imperva周五报告了这一有趣的变化——这是今年迄今为止在分布式拒绝服务(DDoS)攻击的演变中看到的几个变化之一。

Imperva的Nelli Klepfish在一篇文章中详细介绍了最近一次攻击的缓解措施,该攻击在一个网站上达到了2.5 Mrps(每秒数百万个请求),该公司的Nelli Klepfish分享了其目标客户在攻击开始前收到的几张勒索通知,其中一张的屏幕截图如下。

Klepfish写道:“我们正在观察更多这样的案例,其中赎金通知已作为攻击本身的一部分包含在内,也许是为了提醒目标发送他们的比特币付款。”“当然,一旦目标收到这张纸条,攻击就已经开始了,给威胁增加了紧迫感。”

这只是目标在2.5 Mrps DDoS攻击开始之前收到的几份威胁性赎金通知之一,上面显示的具体信息是针对同一站点上随机页面的超过1200万个嵌入式请求之一。

2.5 Mbps的攻击速度是Imperva有史以来最高的攻击速度,但远非有史以来最高。2017年9月袭击Google的2.5 Tbps DDoS大概是这个最高纪录的保持者,向180,000台暴露的CLDAP、DNS和SNMP服务器发送了167 Mps,这些服务器返回并发回了大的阻塞数据包。

“虽然勒索DDoS攻击并不新鲜,但随着时间的推移和每个新阶段的发展,它们似乎正在演变并变得越来越有趣,”Imperva观察到。

下面显示的另一条威胁信息告诉“webops极客们”,通知他们的老板,如果他们想保持在线,他们需要开始每天交出1个比特币——截至周五,价值约为4万美元。它和其他嵌入的消息都被署名为“revil_this_is_our_dominion”。

这些攻击是否与REvil勒索软件即服务(RaaS)团伙有任何关系,或者只是来自冒名顶替者,这一点暂时还未查证清楚。俄罗斯在1月份展示了打击REvil,其联邦安全局(FSB)声称突袭了帮派藏身处,扣押了货币、汽车和人员,并应美国的要求压制了REvil的基础设施。但是随着这些事情的发展,网络犯罪团伙就像一团果冻:你挤压一个末端,当成员加入其他网络犯罪团伙时,行动就会在其他地方突然出现。

不过,REvil确实有DDoS勒索软件的历史。2021年10月,一家英国IP语音(VoIP)公司Voice Unlimited在经历了一系列明显由REvil引发的持续DDoS攻击后,仍在恢复中。

威胁要囤积受害者的股票

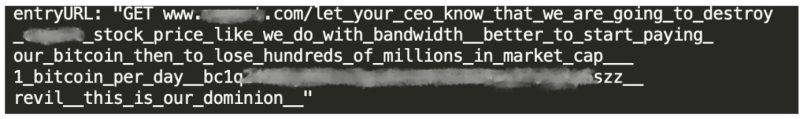

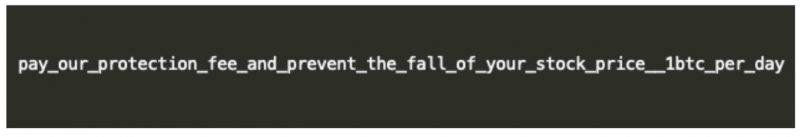

第二天,攻击者向同一个站点发送了超过1500万个请求,这一次带有一条新消息,警告CEO,攻击者将把公司的股价从“亿元俱乐部”中剔除。

攻击持续了好几天,每天持续了几个小时,并且在20%的情况下,每秒达到9万到75万个请求(Krps)。

诞生于强大的Meris僵尸网络

有证据表明,Meris从数千台物联网(IoT)设备中吸取能量,这些设备由于MicroTik路由器中一个多年的漏洞(被追踪为CVE-2018-14847)而被劫持。

“尽管CVE-2018-14847是在不久前发布的,但攻击者仍然可以利用它,”Imperva指出。

Meris僵尸网络是2021年9月针对俄罗斯版Google-Yandex的创纪录DDoS攻击的幕后黑手。Meris在2021年的其他目标包括网络安全媒体网站Krebs on Security and Infosecurity,以及新西兰银行及其邮政信箱服务和该国的MetService气象服务。

这些都是DDoS攻击打破第三季度记录的例子。

虽然对Imperva客户的最大攻击达到了2.5 Mrps,但该公司在一分钟内阻止了超过6400万个请求,如下图所示:

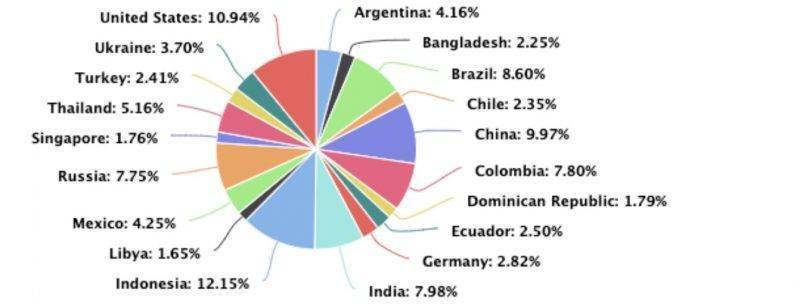

最大的来源国是印度尼西亚和美国,如下面的饼图所示。Imperva说:“我们已经看到,不同攻击的源位置几乎相同,这表明同一个僵尸网络被多次使用。”

这些攻击只花了几秒钟就缓解了,因为这些模拟了合法浏览器或谷歌机器人的恶意源是都是已知的。

威胁行为者专注于主要位于美国或欧洲的商业销售和通信站点,这些站点具有在交易所上市的共同点。现在用股价形成威胁是一个很好的办法。Imperva指出:“威胁行为者通过提及DDoS攻击可能对公司股价造成的潜在损害来利用这一点。”

现在是为攻击做准备的时候了,Imperva警告说,特别是考虑到威胁行为者的承诺——无论是REvil还是REvil效仿者——将继续猛烈打击。

本文翻译自:https://threatpost.com/massive-meris-botnet-embeds-ransomware-notes-revil/178769/如若转载,请注明原文地址