-

史宾格安全及隐私合规平台3分钟完成一周工作量 更快实现隐私合规

-

IP信誉查询多因子计算,多维度画像

-

智能数据安全网关为企业数据安全治理提供一体化数据安全解决方案

-

4网址安全检测

-

5SMS短信内容安全

-

6百度漏洞扫描

-

7爬虫流量识别

-

8百度AI多人体温检测

-

9工业大脑解决方案

-

10APP安全解决方案

-

11企业人员安全意识解决方案

-

12安全OTA

-

13大模型安全解决方案

-

14安全知识图谱

-

15智能安全运营中心AISOC

热门主题

金盆洗手?Avaddon组织在停止恶意攻击前发布了全部解密密钥

2021-11-29 18:15:2821091人阅读

最近,不知是出于什么原因,Avaddon勒索软件背后的黑客向安全研究人员主动寄出解密密钥。一封假装来自联邦调查局的电子邮件已经发出,其中包含一个密码和一个受密码保护的压缩文件的链接。该文件声称是Avaddon勒索软件的解密密钥。该文件被发送给来自EMSIsoft的名为Fabian Wosar的安全研究员和来自Coverware的Michael Gillespie。这两名研究人员调查了电子邮件所附的软件,并确定它是无害的,并且包含了为成为Avaddon勒索软件受害者的用户提供的解密密钥。Emsisoft与BleepingComputer分享了一个测试解密器,实验证明可以解密一个用Avaddon最近的样本加密的虚拟机。

Avaddon总共发布了2934个解密密钥,每个密钥对应于该组织的一个受害者。Emsisoft发布了一个免费的解密程序,任何该软件的受害者都可以用它来免费恢复他们的文件。

根据分析,Avaddon组织已经停止了恶意攻击活动。经确认托管在 Tor 网络隐藏服务上的 Avaddon 网站目前已经不可用,这说明该组织的活动已被关闭。

关闭背后的原因仍然未知,但可能与Colonial Pipelin事件以及美国的法律法规有关。今年美国燃油燃气管道运营商Colonial Pipeline遭到黑客攻击,被迫支付赎金。国土安全部发言人萨拉佩克在一份声明中表示,拜登政府正在采取进一步行动,以更好地保护我们国家的关键基础设施。运输安全管理局正与网络安全和基础设施安全局密切合作,与管道行业的公司进行协调,以确保它们采取必要措施,提高自身应对网络威胁的能力,并保护自己的系统。

Avaddon的历史

Avaddon于2020被发现,一开始只是通过垃圾邮件展开攻击,提供勒索软件即服务(RaaS),后来,攻击者开发出恶意广告及远程桌面攻击,甚至是在成功感染企业之后,进一步发动分布式服务阻断攻击以逼迫受害者支付赎金,Avaddon的活跃程度使得美国FBI与澳洲的网络安全中心曾公开警告企业小心来自Avaddon的攻击。

Avaddon组织首现于某俄罗斯黑客论坛,Avaddon勒索软件的特点有:

C++编写,使用WinAPI,不依赖第三方;支持Windows7以上版本;文件加密算法:AES256 + RSA2048;支持IOCP异步通知机制;支持内网扫描,如SMB扫描、DFS扫描;使用PowerShell的无文件落地;反检测机制,设置注册表来绕过UAC;加密的文件扩展名包括:MS Office文档、PDF、文本、数据库、图像文件和音频文件;多线程文件加密以获得最大性能;加密所有本地和远程和可访问驱动器;IOCP 支持并行文件加密;持续加密新写入的文件和新连接的媒体;能够跨网络共享(SMB、DFS)传播;多种传播选项(脚本、PowerShell、.EXE 有效负载 .DLL);Payload 以管理员身份执行;加密隐藏文件和卷;删除垃圾、卷影副本 (VSS) 和其他还原点;终止禁止加密文件的进程。

为了谋取更多的利益,Avaddon组织会与其他组织合作,比如臭名昭著的Phorpiex僵尸组织。 该模式为典型的AaaS(Access as a Service,访问即服务),即Avaddon勒索团伙通过其他黑产团伙提供肉鸡访问权限来扩大勒索面,从而谋取更多的利益。 后来,Avaddon勒索组织又开发出了使用窃取数据威胁受害者缴纳赎金的获利模式。据统计,已有多个目标被Avaddon勒索组织在暗网上公开隐私文件,比如保险信息和项目档案等。

技术迭代过程

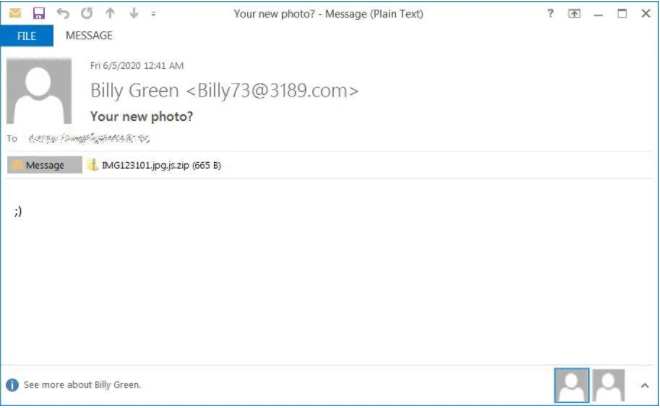

Avaddon 通常通过网络钓鱼活动通过包含混淆的 JPEG 或 ZIP 附件(实际上是带有宏的 JavaScript 或 Excel)的电子邮件进行传播。然而,勒索软件利用了其他几种感染媒介,包括被其他恶意软件(Smoke Loader、Phorpiex/Trik、Rigek 等)下载或在信息系统遭到破坏后直接传播,特别是通过远程桌面协议 (RDP) 和虚拟专用网络 (VPN)。

在一项调查中,Avaddon 的传播主要是依赖缺乏 VPN 更新和不安全的密码,然后获得 Active Directory 域的最大权限,收集和泄露敏感数据,并在多台计算机上部署他的加密软件。

Avaddon 的加密机制避开了 Windows 系统的关键区域,允许受害者使用他们的计算机并目睹损坏。如果赎金未在十天(240 小时)内支付,该组织将在其数据泄露网站上公布所有被盗数据。

自第一个版本发布以来,Avaddon 勒索软件经过多次修改和改进,特别是在其加密机制和有效载荷方面:

早在 2020 年 6 月,开发人员就已经集成了通过 Powershell 启动有效载荷的能力,以解决防病毒软件对 Avaddon 的改进检测问题;

2021 年 1 月,Avaddon 增加了对 Windows XP 和 2003 的支持;

2021 年 2 月,开发人员修复了勒索软件加密机制中的一个漏洞。

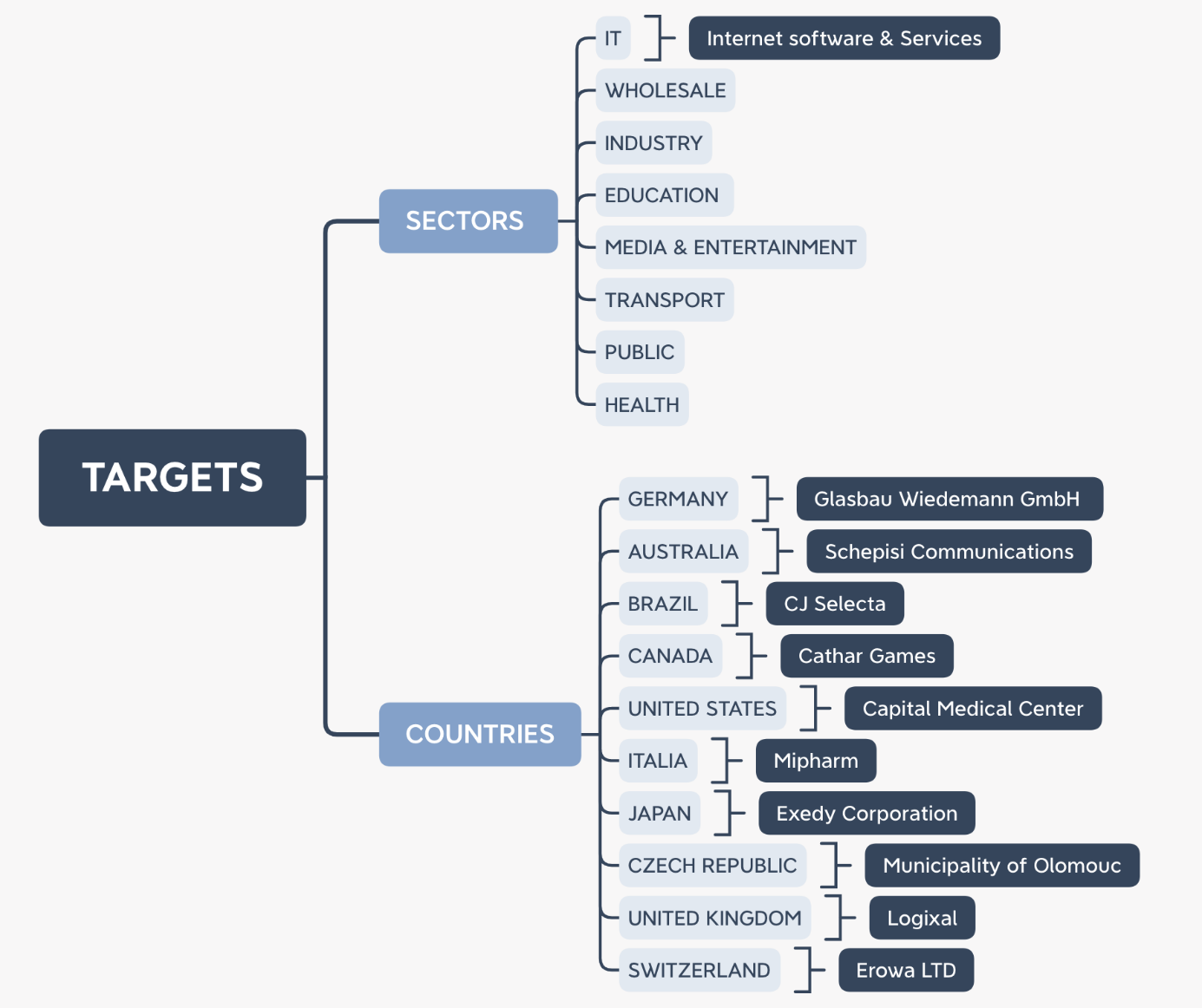

攻击目标

Avaddon 勒索软件针对 IT 服务、批发和卫生等广泛领域的国际公共和私人组织。最近的受害者包括美国公司美国银行系统 (ABS)、比利时咨询公司 Finalyse 以及最近的马耳他政党和保险公司 Group AXA。

但是,该组织禁止使用者瞄准独立国家联合体 (CIS) 的国家/地区。此外,勒索软件在攻击期间会运行脚本以识别其目标的语言。如果检测到俄语或乌克兰语,则自动停止运行。

本文翻译自:https://atos.net/en/lp/securitydive/avaddon-ransomware-analysis