-

史宾格安全及隐私合规平台3分钟完成一周工作量 更快实现隐私合规

-

IP信誉查询多因子计算,多维度画像

-

智能数据安全网关为企业数据安全治理提供一体化数据安全解决方案

-

4网址安全检测

-

5SMS短信内容安全

-

6百度漏洞扫描

-

7爬虫流量识别

-

8百度AI多人体温检测

-

9工业大脑解决方案

-

10APP安全解决方案

-

11企业人员安全意识解决方案

-

12安全OTA

-

13大模型安全解决方案

-

14安全知识图谱

-

15智能安全运营中心AISOC

热门主题

Emotet进化史:从银行木马到恶意软件分发器

2020-11-23 11:23:2519293人阅读

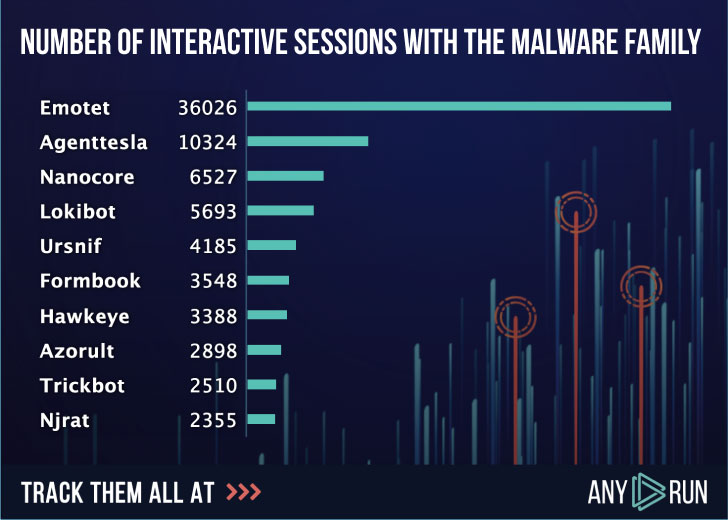

Emotet在2014年出现时只是一款银行木马,经过近几年的发展,Emotet的功能不断扩展,已经进化成为完整的恶意软件分发服务。

Emotet发展史

Emotet 恶意软件第一个版本出现于2014年,通过拦截互联网流量来窃取银行凭证信息。当时,Emotet恶意软件的攻击目标是德国和奥地利的银行。

很快,第二个版本出现了,并增加了一些额外的模块,比如转账、垃圾邮件、DDoS和地址簿窃取模块。Emotet 第三版出现于2015年,主要升级了反绕过功能,并将瑞士的银行加入了潜在攻击目标列表。

2016年12月,Emotet第4个版本出现,修改了攻击向量。第4版最初主要依赖RIG 4.0漏洞利用套件来进入受害者计算机,随后转向垃圾邮件。之后,第4版从使用自己的银行模块转向在受感染的机器上释放其他的木马。

根据使用的模块不同,Emotet 恶意软件可以执行大量的恶意活动。病毒的大多数版本包括一个垃圾邮件模块,可以通过从受感染的机器来发送恶意邮件来传播恶意软件。另一个非常常见的模块是凭证窃取模块,允许Emotet 来从web浏览器和邮件客户端窃取敏感信息。

从2017年开始,Emotet木马中出现了传播器模块,可以用来感染通过本地网络互联的所有机器。此外,病毒还实现了地址簿窃取模块,分析了邮件发送者和接收者之间的关系,并用收集来的信息来增强随后从用户计算机发起的攻击活动的有效性,用个人定制化的垃圾邮件来攻击朋友、家庭成员和大学同学。

Emotet 恶意软件通过模块的使用和不同的反绕过函数提供了许多灵活的功能,还实现了驻留。为确保恶意软件在受感染的机器中,恶意软件会注入运行的进程中,一般是Explorer.exe。此外,恶意软件还用计划任务和修改注册表的方法。

Emotet 恶意软件分析

ANY.RUN 的一个视频展示了Emotet的执行过程,对该恶意软件的行为进行了详细分析。

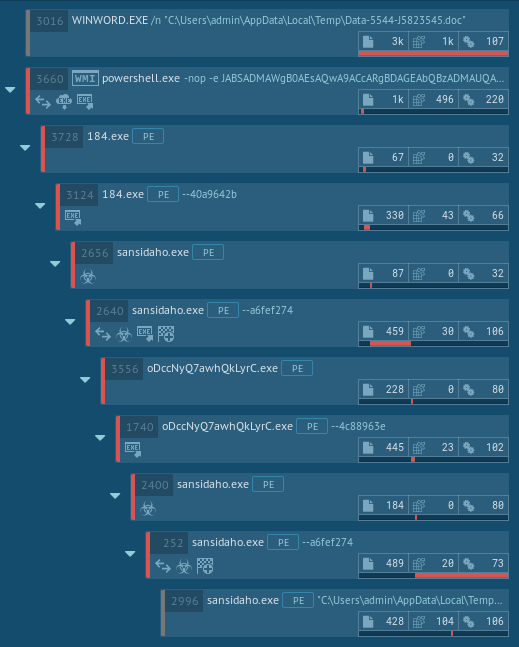

图 1: emotet执行的进程树

图 2: Emotet 分析的文本报告

Emotet 执行过程

Emotet 木马最初是通过恶意垃圾邮件传播的,攻击链的第一步就是使用社会工程技术诱使潜在受害者打开office 附件。文件打开并启用了宏后,用户无需进行其他操作。下载的文件包含有恶意的VBA 代码,代码会在文件被打开后运行。感染过程中的其他选项包括使用WMI 来启用下载payload的Powershell 脚本。Powershell 脚本是编码的,,Emotet 需要其他的步骤来在受感染的系统中实现驻留,复制自己到%AppData% 文件夹中,并修改注册表中的autorun值。经过所有的感染过程,恶意软件会与服务器发送信息和接收信息。在执行的最后一步,Emotet 会等待来自C2 服务器的命令。

Emotet传播方式

Emotet恶意软件最主要的传播方式是恶意垃圾邮件活动。该木马使用地址簿窃取模块来获取受害者邮件账户的所有垃圾邮件,并发送给被劫持账户的所有联系人。

由于收到邮件的人一般都是发送者认识的人,因此Emotet攻击的成功率很高。受害者接收到的邮件中一般都含有一个恶意URL,点击后会下载恶意软件。垃圾邮件并不是Emotet使用的唯一传播方式,还会使用特定的Windows漏洞在用户完全不知情的情况下入侵用户机器。

总结

Emotet 恶意软件是目前活跃的最复杂、最具破坏性的木马。自2014年出现开始,就不断进化,引入了反绕过特征,获取了蠕虫功能,甚至从最初的信息窃取转向在被感染的机器上安装其他木马。Emotet 可以在临近系统中传播,可以很容易地感染同一网络中的其他机器,使得该攻击成为受害者的噩梦。随着恶意软件中加入了一系列的反分析技术使得这一情况变得更加复杂。

本文翻译自:https://any.run/malware-trends/emotet