Fallout漏洞利用套件在1月初进入一个短的沉寂期,随后加入新的特征回归。在这段沉寂期,研究人员发现RIG漏洞利用套件攻击活动增长,补充了这一空荡。

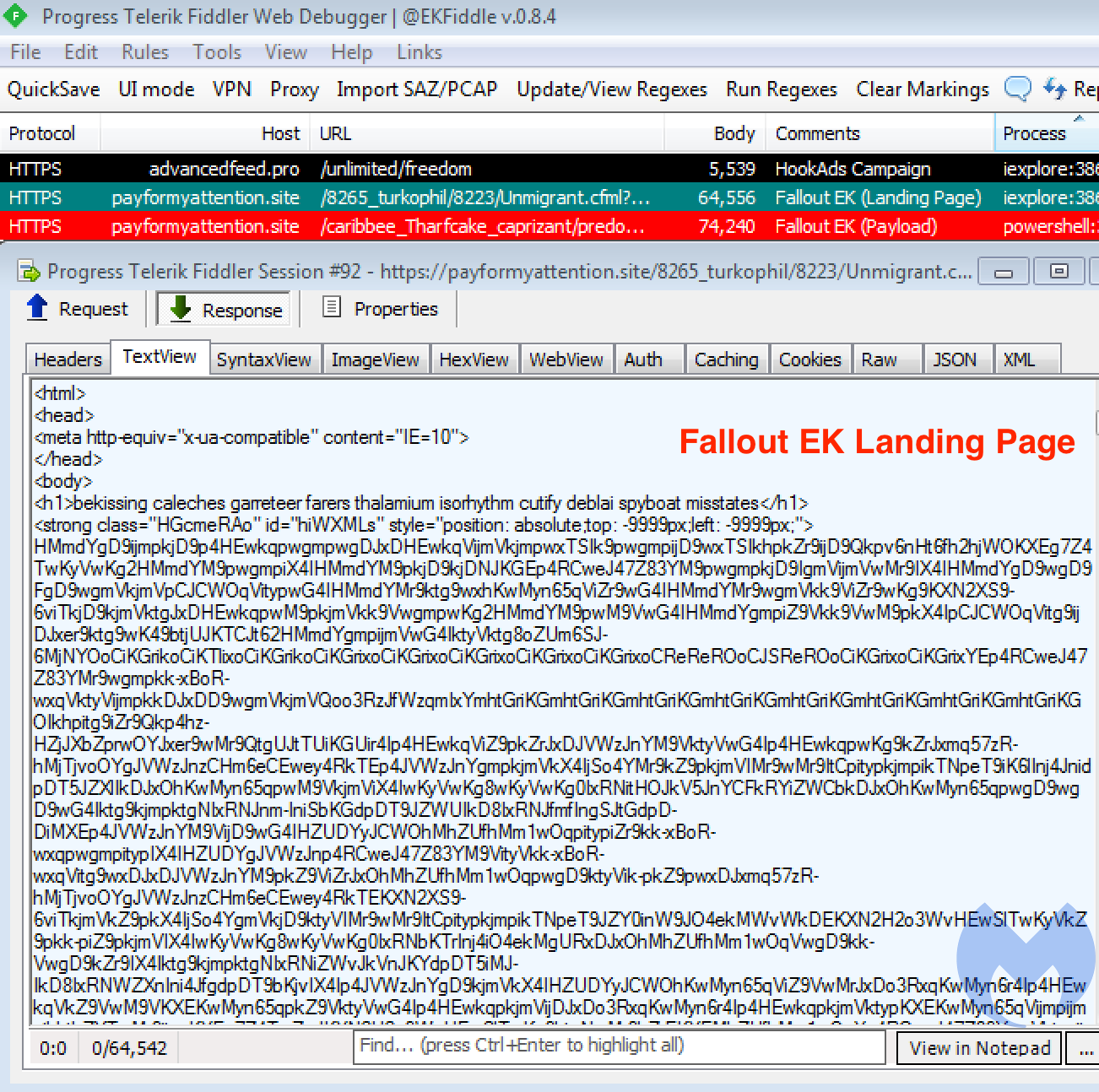

Fallout EK是通过恶意广告供应链进行传播,尤其是通过成人流量。自2019年1月15日起,Fallout EK活动再次攀升来传播GandCrab勒索软件。

更新的Fallout EK增加了多个新的特征,加入了最新的Flash Player漏洞利用。安全研究人员Kafeine还发现Fallout成为第二个加入了CVE-2018-15982漏洞利用的利用套件。

Fallout EK 2019亮点:

· 支持HTTPS

· 新的加载页模板

· 加入新的 Flash漏洞利用(CVE-2018-15982)

· 运行payload的新powershell

最引研究人员注意的是Fallout如何利用Powershell传播payload而不是利用iexplore.exe。Kafeine在文章中也提到了这一点。

Base64编码的Powershell命令调用payload URL,并以自己的方式来加载:

该技术更像是在尝试绕过,因为一般来说都是用Internet Explorer进程来释放payload。

Fallout漏洞利用套件的这些新发展告诉我们漏洞套件开发者也在不断监控这些新的利用和新的技术。2018年,有许多IE和Flash Player的0 day漏洞利用都加入了这些利用套件中。虽然IE和Flash在不断的更新版本,但仍然有很多的国家地区和用户在运行着一些老版本的系统和应用,而其默认的浏览器就是IE。因此,攻击者也正是利用了这一点。

本文翻译自:https://blog.malwarebytes.com/threat-analysis/2019/01/improved-fallout-ek-comes-back-after-short-hiatus/

翻译作者:ang010ela 原文地址: http://www.4hou.com/vulnerable/15825.html